目次

Gmail公式メールを装う“リプレイ攻撃”が急増中

2025年4月、セキュリティ企業Malwarebytesが報じたところによると、Gmailユーザーを標的にした極めて巧妙なフィッシング攻撃が確認されました。この手口は「リプレイ攻撃」と呼ばれ、Googleの正規インフラを悪用してユーザーの信用を巧みに利用するものです。

どうやって騙されるのか?

この攻撃では、次のような手順でユーザーを誘導し、アカウント情報を抜き取ろうとします。

- Googleからの正規通知メールを装ったメールを受信

例:「あなたのアカウントに関する重要なお知らせ」など。 - メール内のリンクが

sites.google.comへ誘導

見た目はGoogleの正規サポートページそっくり。 - さらにGoogleログイン画面を模倣した偽サイトへリダイレクト

ID・パスワードを入力すると、情報は攻撃者の手に。

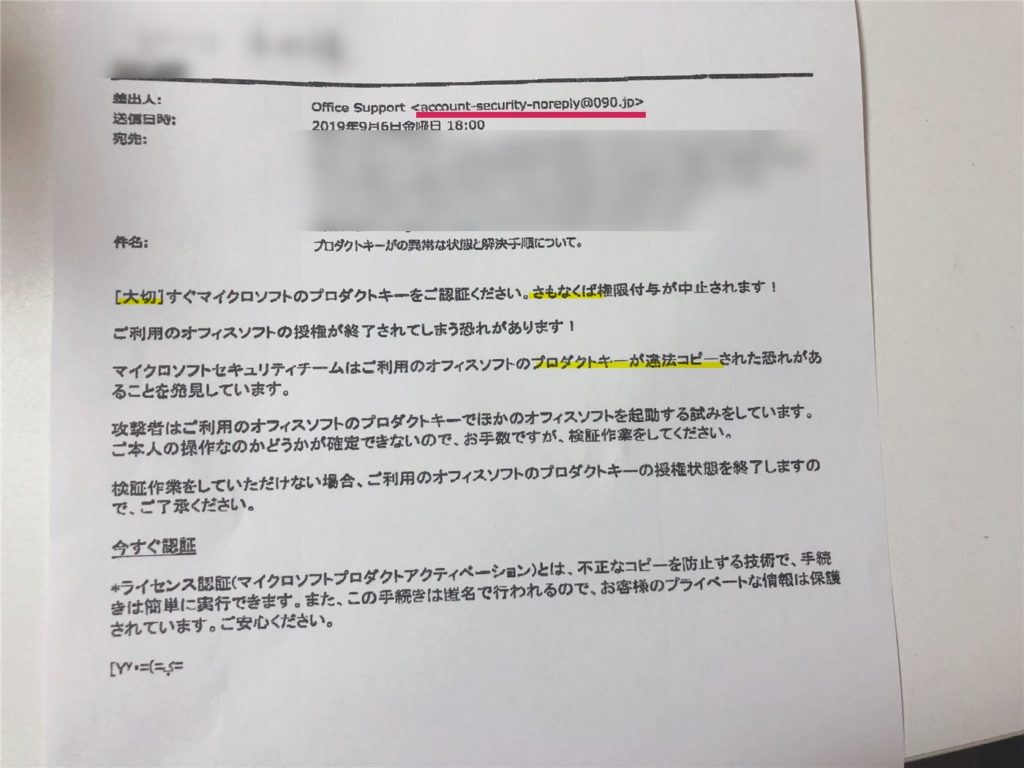

なぜ見破れないのか?詐欺に使われた“正規のドメイン”

この攻撃の恐ろしい点は、Googleの公式サービス(Google Sites)を使っているという点です。メールの送信元もDKIMやSPFなどの認証をクリアしているため、迷惑メールフィルターをすり抜けやすくなっています。

つまり、見た目では「完全にGoogleからのメール」にしか見えないのです。

フィッシング被害を防ぐための対策

このような巧妙な手口に対抗するには、以下の基本対策が重要です。

✅ 不審なメール内のリンクは絶対にクリックしない

✅ メールヘッダー情報で本当にGoogleからのメールかを確認

✅ 「緊急性」を煽る内容には特に注意を払う

✅ Googleアカウントに2段階認証(2FA)を必ず設定

✅ 正式なGoogleサポートURL(support.google.com)以外は信用しない

Gmailユーザー全員が“標的”になる時代

今回の事例は、全Gmailユーザーがターゲットになり得るという現実を突きつけています。セキュリティ意識を高く持ち、常に「本当に正規の連絡か?」と疑う視点を持つことが、被害を防ぐ第一歩です。

? 今すぐ2段階認証を設定しましょう。

? 不審なメールはスルーする勇気を!

人気の投稿も良かったら見てね!